C'EST QUOI ?

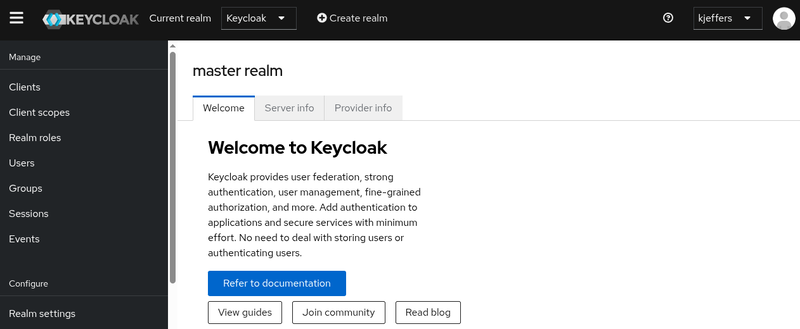

Keycloak est une plateforme open source d'Identity and Access Management (IAM) qui permet d'ajouter l'authentification et l'autorisation à des applications sans réinventer la roue. Elle gère le Single Sign-On, la fédération d'identités, l'authentification forte et les autorisations fines — le tout via une console d'administration centralisée. Projet en incubation à la CNCF, maintenu par Red Hat et une large communauté.

POURQUOI C'EST INTÉRESSANT ?

- Single Sign-On clé en main : un utilisateur se connecte une seule fois et accède à toutes les applications connectées. Supporte OpenID Connect, OAuth 2.0 et SAML 2.0 nativement.

- Fédération d'identités : connecteurs LDAP et Active Directory intégrés, plus la possibilité de brancher des providers personnalisés. Social login (Google, GitHub, etc.) en quelques clics.

- Autorisations granulaires : va bien au-delà du simple RBAC. Politiques d'autorisation fines basées sur les attributs, les rôles, le contexte — tout est configurable depuis la console admin.

- Console d'admin complète : gestion centralisée des realms, utilisateurs, clients, rôles et sessions. Les utilisateurs ont aussi leur propre console pour gérer leur profil et leur MFA.

- Extensible et personnalisable : thèmes personnalisables, SPIs pour étendre le comportement, support du clustering pour la haute disponibilité. S'adapte aussi bien à un side-project qu'à une infra entreprise.

CAS D'USAGE

- Centraliser l'authentification de plusieurs microservices derrière un seul Identity Provider

- Remplacer un système d'auth maison par une solution éprouvée compatible avec les standards

- Fédérer des utilisateurs depuis un Active Directory existant vers des applications web modernes

- Ajouter du social login et du MFA à une application sans écrire une seule ligne de code d'auth

- Sécuriser des APIs avec des tokens OAuth 2.0 et des politiques d'autorisation centralisées